Learn how blockchain truly works, master key definitions, and uncover what makes smart contracts so "smart." Dive into the fundamentals, gain valuable insights, and start your blockchain journey today!

Nelson Rodriguez

- on octubre 30, 2019

Blockchain Para La Identidad Digital: La Identidad Descentralizada y Auto-Soberana (SSI)

La identidad es un factor esencial en nuestras vidas. Vivimos en una sociedad donde todo lo que hacemos gira en torno a la identidad. Y con fácil acceso a ella, nuestros aspectos industriales pueden realmente brillar. En realidad, nuestras identidades están abandonando lentamente el antiguo sistema basado en papel y avanzando hacia la identidad digital.

Pero, el único hecho de que se digitalice no resolverá los muchos problemas que conlleva. Ahora que blockchain ha existido durante bastante tiempo, es hora de que también usemos la tecnología para la identidad digital.

Para ser sincero, blockchain y la identidad digital son una gran pareja. Con nuevas innovaciones en muchos campos, los sectores de identidad aún carecen de digitalización. Y así, blockchain seguramente puede ayudar a abordar todos los problemas y ofrecernos una solución de identidad descentralizada.

Entonces, hablaré sobre todas las formas extraordinarias en que blockchain se puede usar para la identidad digital en esta guía. Entonces, ¡comencemos!

Tabla de Contenido

Capítulo-1: Fundamentos de Identidad

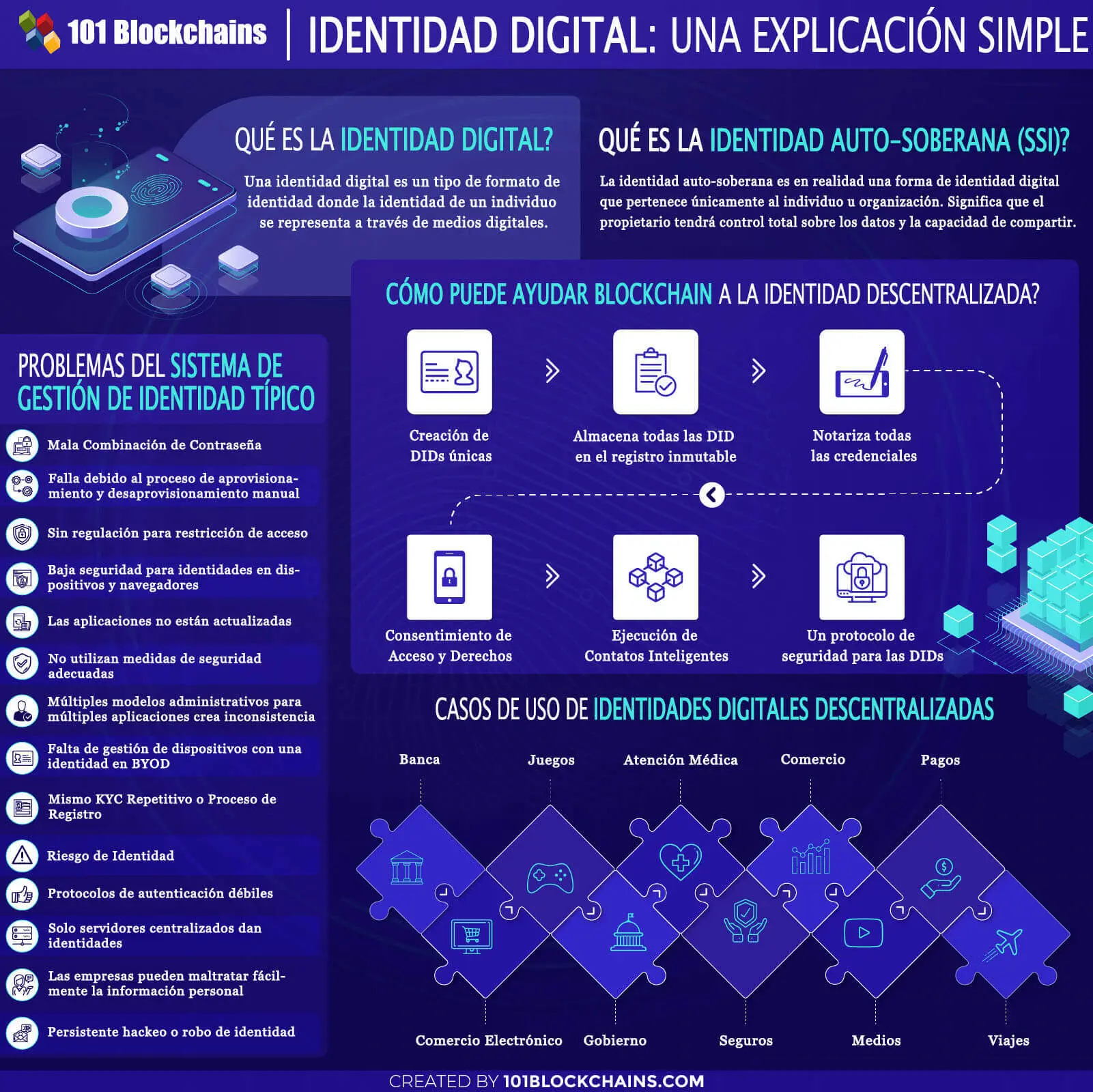

Capítulo-2: Problemas del Sistema de Gestión de Identidad Típico

Capítulo 3: Blockchain e Identidad Descentralizada

Capítulo 4: ¿Qué Es la Identidad Auto-Soberana (SSI)?

Capítulo 5: Casos de Uso de Identidades Digitales Descentralizadas

Capítulo 6: Plataformas Empresariales Adecuadas Para la Identidad Descentralizada

Capítulo 7: Proyectos Populares que Trabajan en Identidad Digital

Capítulo 8: Pensamientos Finales: Una Visión del Futuro

Capítulo-1: Fundamentos de Identidad

La identidad seguramente es uno de los derechos básicos de cualquier ser humano. En realidad, todo ser humano necesita tener una identidad para trabajar en nuestro entorno social. De todos modos, la estructura de identidad fundamental consiste en:

- Un nombre y apellido

- La fecha de nacimiento

- Nacionalidad

También hay muchas otras formas de identificadores, como el número de pasaporte, las licencias de buceo o el número de seguro social, etc. En realidad, estos formularios tienden a variar en cada país.

Obviamente, nadie puede indicar la importancia de la identidad. Más aún, sin una identificación adecuada, realmente no puedes ser dueño de una propiedad, usar los servicios del gobierno, votar, tener una cuenta bancaria o incluso conseguir un trabajo.

Por lo tanto, siempre necesitarás una forma de tener control sobre tu identidad o, de lo contrario, sería difícil incluso demostrar quién dices ser. Aunque anteriormente, el sector de gestión de identidad utilizaba sistemas de bases de datos en papel, ahora las cosas han cambiado.

En realidad, muchos países están avanzando hacia un esquema de identidad digital donde nos permite administrar nuestra identidad fácilmente.

Entonces, veamos qué es la identidad digital en la siguiente sección.

¿Qué es Identidad Digital?

Si bien la definición puede parecer un concepto sencillo, aún así no es tan fácil como parece.

Consideremos el hecho de que todos sabemos quiénes somos, pero cuando se trata de otros, necesitarán algún tipo de parámetro para identificarnos. Puede ser nuestro nombre o nuestra cara o cualquier otro tipo de información. En realidad, esta información les es suministrada por otras fuentes.

Por lo tanto, cuando se trata de la identidad digital, cualquier forma de información discreta adjunta a ti sería un “atributo de identidad”. Por lo tanto, verás que prácticamente no hay límites en la cantidad de atributos que pueden definirte.

Por ejemplo, hay muchos atributos de identidad digital biométricos, como el aspecto de nuestra cara, nuestro género, nuestras huellas digitales o patrones de voz, etc. Además de estos otros atributos de identidad digital, como nuestros nombres, fecha de nacimiento, estado civil, o la dirección actual también puede definirnos socialmente.

Otros atributos gubernamentales son obviamente importantes también. En resumen, una identidad digital es un tipo de formato de identidad donde la identidad de un individuo se representa a través de medios digitales.

Además, puede ser atómico o también puede ser acumulativo. Hay varios niveles de identidad digital, y cada uno nos daría una perspectiva diferente.

Entonces, cuando piensas en la identidad digital, no solo significa una sola fuente de información, sino la combinación de todos los atributos.

Y es por eso que se vuelve difícil de manejar. Más aún, la importancia de la identidad digital es enorme.

Sistemas de Gestión de Identidad Digital en la Actualidad

Todo tipo de negocio depende de las tecnologías en evolución que tienden a aprovechar las nuevas oportunidades. Sin embargo, con cada nueva tecnología viene un conjunto completamente diferente de desafíos. En realidad, el sistema de gestión de identidad debe tener la velocidad para garantizar que cada usuario resuelva su consulta a tiempo.

Más aún, también necesita tener un mayor nivel de seguridad. Sin embargo, los gerentes de TI tienen dificultades para mantener ambos simultáneamente. Además, los ataques y las aplicaciones defectuosas también aumentan la dificultad de administrar la identidad digital.

Por lo tanto, la importancia de la identidad digital es mayor que nunca. De todos modos, debido a la falta de métodos de seguridad adecuados, el escenario actual no es el mejor.

Por lo tanto, muchos usuarios enfrentan problemas de identidad que también causan un problema masivo en su vida social. Para garantizar un sistema de gestión adecuado, todos los problemas deben resolverse rápidamente.

¿Por Qué es Impotente la Identidad Digital?

La importancia de la identidad digital es más prominente que nunca por algunas razones importantes. Estas son:

- Sin una identificación adecuada, obtener acceso a la educación, la banca o la salud es difícil para las personas, y esto también incluye a los refugiados.

- Deshacerse de un rastro de papel es más importante ya que ese sistema no ofrece a las personas los mejores resultados debido a la falta de velocidad y la corrupción.

- No existe una cooperación global con las IDs, por lo tanto, la identidad digital puede permitir eso, ya que es una identificación con base digital.

Como puedes ver, la importancia de la identidad digital es absolutamente enorme.

Además, ahora usamos identidad digital en todas partes. No solo nos simplifica la vida, sino que también aumenta la eficiencia. Además, en cada aplicación, dispositivo o servicio, tenemos una identificación por separado. Y así, la importancia de la identidad digital en esos servicios es enorme.

Por otro lado, también destaca la importancia de la identidad digital en el sector empresarial. En realidad, las empresas necesitan tener una aclaración completa de cada empleado. Se convierte en una necesidad para garantizar la eficiencia en este sector, y por lo tanto, el uso de tecnologías de identidad digital también está aumentando.

La Identidad Descentralizada y Auto-Soberana (SSI)

Capítulo-2: Problemas del Sistema de Gestión de Identidad Típico

-

Mala Combinación de Contraseña

Comencemos con el tema más destacado del proceso de administración de identidad. La mayoría de las aplicaciones ofrecen un sistema de autenticación de inicio de sesión basado en contraseña para ingresar. Sin embargo, la complejidad de este proceso pronto se pone al día.

En realidad, todas las aplicaciones tienen una fecha de vencimiento determinada para las contraseñas. Además, incluso los requisitos para nuevas contraseñas cambian con el tiempo. Por lo tanto, se hace más difícil para los usuarios hacer un seguimiento de las nuevas contraseñas y restablecer las antiguas.

Como resultado, los usuarios pasan por la “fatiga de la contraseña” y usan la misma contraseña para múltiples aplicaciones. En muchos casos, incluso repiten las utilizadas anteriormente, lo que aumenta el riesgo de seguridad para sus identidades.

Sin mencionar que el uso de contraseñas genéricas también brinda a los piratas informáticos la oportunidad de robar su información sin ningún problema.

-

Falla Debido al Proceso de Aprovisionamiento y Desaprovisionamiento Manual

Cuando un nuevo empleado se une a una empresa, el sector de TI principalmente le da acceso a ese empleado al servidor central, cuentas de correo electrónico, servidores de archivos y otros sistemas de redes internas. Básicamente, todo el proceso de aprovisionamiento se maneja a nivel departamental.

Por lo tanto, en muchos casos, el administrador del departamento otorga principalmente acceso al empleado. Sin embargo, como es un proceso manual, hay múltiples errores humanos asociados con él.

Por otro lado, cuando ocurre la terminación de un empleado, también debe existir una restricción de acceso para eso. Pero el proceso de desaprovisionamiento también es manual, y es por eso que algunos empleados pueden escaparse con acceso al servidor central.

En realidad, esto puede ser un problema importante debido a errores provocados por el hombre. Sería una tarea fácil ingresar al servidor y robar información valiosa sin que nadie lo note.

-

No Hay Regulaciones Para la Restricción de Acceso

Es absolutamente necesario que el sistema de gestión de identidad digital sepa quién tiene acceso a qué tipo de datos o aplicaciones. Además, también necesitan determinar qué dispositivos está utilizando el usuario para acceder a estos datos.

Es más grave cuando se trata de servicios en la nube. En realidad, la mayoría del sistema de gestión de identidad digital no tiene las regulaciones adecuadas. Por lo tanto, muchos usuarios pueden acceder fácilmente a la información que no deben obtener.

Sin un control adecuado con las regulaciones, se hace muy difícil ofrecer seguridad total. Por lo tanto, muchos usuarios pierden su valiosa información y sufren mucho. Debes tener acceso completo a tu sistema de gestión de identidad sobre otras partes.

Además, este problema es más frecuente en los sistemas centralizados. Y debido a la falta de regulaciones, este sector está sufriendo mucho.

-

Baja Seguridad Para Identidades en Dispositivos y Navegadores

Todos usamos navegadores y dispositivos en cada aspecto de nuestra vida ahora. Básicamente, ahora que todo está en Internet, es absolutamente normal acceder a tus aplicaciones usando teléfonos móviles, PC o cualquier otro dispositivo. Sin embargo, el problema viene cuando tienes demasiados puntos de acceso a una aplicación.

Por ejemplo, puedes iniciar sesión en una aplicación desde el teléfono, tablet o PC. Y la mayoría de las veces, puedes usar un navegador para hacerlo. Por lo tanto, estás configurando múltiples puntos de riesgo para tu cuenta.

En realidad, los piratas informáticos pueden piratear fácilmente tu navegador o dispositivo para controlar las contraseñas y tu información personal.

Por lo tanto, se hace absolutamente necesario tener un buen sistema de seguridad en todos los dispositivos que utilizas. Por lo tanto, sin un sistema de gestión de identidad adecuado, ninguna de tus IDs está absolutamente segura.

-

Las Aplicaciones No Están Actualizadas

¿Puedes pensar qué tienen que ver las actualizaciones aplicaciones con los riesgos de identificación? Bueno, en casi todas las aplicaciones, los desarrolladores inicialmente configuran una medida de seguridad para proteger la información.

Sin embargo, ninguna aplicación es perfecta, por lo que los errores o las lagunas son evidentes cuando varios usuarios comienzan a usarla. Entonces, cuando un usuario detecta un error y lo informa, los desarrolladores implementan un parche de seguridad para ello. Sin embargo, en muchos casos, los desarrolladores no actualizan la aplicación lo suficientemente pronto.

Además, los usuarios tampoco actualizan sus aplicaciones a la última versión tan pronto como está disponible. Por lo tanto, los piratas informáticos tienen la oportunidad de utilizar los errores o lagunas para ingresar al sistema y robar información de identidad.

En realidad, lo mismo ocurre con las empresas también. Una empresa necesita mantener todas sus aplicaciones actualizadas con los parches de seguridad adecuados. O de lo contrario podría ser tarde.

-

Múltiples Modelos Administrativos Para Múltiples Aplicaciones Crea Inconsistencia

En realidad, las aplicaciones en la nube se están volviendo baratas y más empresas las están utilizando. Por lo tanto, aceptan muchas aplicaciones SaaS bajo sus alas. Sin embargo, a pesar de que hay varios grupos operativos que las mantienen, no existe un único punto de informe para cada tipo de aplicación.

Lo que quiero decir con esto es que una empresa puede tener múltiples aplicaciones. Sin embargo, si todas las aplicaciones se ejecutan en diferentes modelos administrativos, se hace más difícil hacer un seguimiento de los usuarios. Más aún, obtener los informes correctos para todos estos en un contexto diferente es más difícil de administrar.

Por lo tanto, tener todas las aplicaciones ejecutadas bajo el mismo modelo administrativo puede resolver el problema. Pero debido a la falta de un sistema de gestión de identidad, los empleados pueden explotar la situación.

Y así, cambiar a canales de distribución realmente puede resolver el problema aquí.

-

No Utilizan Medidas de Seguridad Adecuadas

Sin el uso de canales de seguridad adecuados, sería difícil hacer un seguimiento de todos los usuarios. En cualquier problema, debe haber un sistema de alerta instantánea. Sin embargo, el sistema de gestión de identidad digital actual parece carecer de eso.

Por otro lado, su sistema tampoco ofrece ninguna medida de notificación adecuada o medidas preventivas. Además, el sistema de almacenamiento no es inmutable. Si alguien tiene acceso, puede abusar fácilmente de las identidades de otras personas.

Y así es como ocurren los robos de identidad. Más aún, el mayor nivel de amenazas cibernéticas también tiende a ocurrir por este motivo. En la mayoría de los casos, las plataformas son tan fáciles de manipular que ningún usuario está a salvo de los cibercriminales. Por lo tanto, el sistema de gestión de identidad necesita medidas de seguridad adecuadas.

-

Falta de Gestión de Dispositivos con una Identidad en BYOD

Otro problema grave del sistema de gestión de identidad es la falta de gestión de dispositivos en ciertos BYOD. En realidad, BYOD significa Bring Your Own Device/ Traer Tu Propio Dispositivo. Muchas empresas ahora permiten que sus empleados traigan su propio dispositivo al lugar de trabajo y lo usen.

Sin embargo, tienden a olvidarse de la amenaza que esto conlleva. Por lo general, la empresa tiene firewalls u otros servicios de seguridad en cada dispositivo que proporcionan a los empleados. Pero cuando se trata de dispositivos personales, obviamente no tiene las medidas de seguridad que necesita.

Y así, cuando un empleado se conecta a la red de la empresa, corre el riesgo de exponer su identidad a los piratas informáticos.

Por lo tanto, si se piratea un único dispositivo, también se compromete toda la red. En realidad, las empresas necesitan un sistema que solo permita que los dispositivos personales registrados se conecten al servidor.

-

Mismo KYC Repetitivo o Proceso de Registro

Los procesos repetitivos de KYC también son otro problema importante para el sistema de gestión de identidad. Debido a que las múltiples plataformas están separadas entre sí, tenemos que registrarnos varias veces para cada servicio que tomamos.

Por ejemplo, cuando abrimos una cuenta bancaria, tenemos que registrarnos. Por otro lado, hacemos lo mismo para seguros, viajes al extranjero, préstamos, etc. Estas repeticiones de los mismos protocolos KYC abren múltiples puntos de acceso a nuestra información.

Y, por lo tanto, las identidades digitales son vulnerables con el aumento de las infracciones de privacidad. Por otro lado, también es más problemático para los usuarios. Tienen que pasar por el mismo proceso de registro una y otra vez, lo que desperdicia tiempo.

-

Riesgo de Identidad en Plataformas En Línea

Muchos de nosotros tendemos a compartir información sobre nosotros en línea en varias plataformas, como cuando compramos en línea o nos registramos para un servicio. Obviamente, sin registrarse, no podemos obtener acceso a estas plataformas.

Pero el problema aumenta cuando estas plataformas no tienen las herramientas de administración adecuadas para manejar nuestra información.

Además, muchos de nosotros no entendemos que pone en riesgo nuestra identidad junto con las violaciones de datos. Además, muchas plataformas sociales o comercios electrónicos tienden a tener más control sobre nuestra información. La mayoría de estas plataformas están centralizadas, y la seguridad no está a la altura.

Además, sin una gestión adecuada, es evidente que alguien eventualmente abusará de nuestra información.

-

Protocolos de Autenticación Débiles

El proceso de autenticación es la principal preocupación para el sistema de gestión de identidad digital en la actualidad. Pero con solo un proceso de autenticación de un solo factor, nadie puede tener una seguridad total para su identidad.

En realidad, solo ofrecer contraseñas ya no es suficiente porque no tiene suficientes capas para detener a los piratas informáticos. Es por eso que muchas compañías ahora usan procesos de autenticación de dos factores. En realidad, estos ofrecen principalmente números PIN de correo electrónico o SMS o incluso datos biométricos.

Sin embargo, los hackers también están innovando, y muchas de las autenticaciones de dos factores ya no los detienen. Ahora también pueden superar el proceso de autenticación de dos factores.

Por lo tanto, para asegurarse de que los piratas informáticos no puedan ingresar al sistema, la empresa debe utilizar un proceso de autenticación multifactor sólido. Aparte de esto, evidentemente no hay forma de evitar que los cibercriminales exploten nuestra información.

-

Solo Servidores Centralizados Dan Identidades

Siguiendo el método tradicional, solo los servidores centralizados pueden emitir identidades. Estas identidades son básicamente específicas de cada país. Sin embargo, como estos servidores centralizados tienen el control total de a quién emiten la identidad, muchos ciudadanos se quedan sin una identidad.

Bueno, según un informe, más de 1.1 mil millones de personas en el mundo no tienen ningún atributo de identificación. Entonces, sin una identificación válida, ni siquiera pueden tener una cuenta bancaria. A la larga, el número de estas personas seguirá aumentando si no abandonamos el camino tradicional.

Además, estos institutos centralizados ni siquiera se esfuerzan por otorgar derechos ciudadanos adecuados a todas estas personas.

-

Las Empresas Pueden Maltratar Fácilmente la Información Personal

Solo echa un vistazo a tu alrededor. Vivimos en un mundo digital donde cada empresa explotaría tu información por razones egoístas. Más aún, ahora cada empresa necesita que te registres para que puedas acceder.

Pero lo que no te dicen es cómo hacen mal uso de tus datos y los manipulan en la vida cotidiana.

Por ejemplo, tomemos el caso de Facebook. La aplicación “This Is Your Digital Life” (Esta Es Tu Vida Digital) encuestó a varias personas y las estafó, diciendo que era puramente académico. Más de 300,000 usuarios descargaron la aplicación y la usaron.

Sin embargo, lo que no sabían es que la aplicación también recopilaría información de otras personas en sus contactos. A pesar de que la aplicación ubicó esto en términos de servicios, ¿quién se molesta realmente en leerlos, verdad?

De todos modos, más de 87 millones de personas perdieron su información personal en la aplicación.

Por lo tanto, es necesario que existan protocolos estrictos y medidas de seguridad para limitar que otras compañías exploten información de identidad.

-

Persistente Hackeo o Robo de Identidad

Por último, pero no menos importante, los problemas persistentes de piratería de identidad han persiguen el espacio de identidad digital durante mucho tiempo. En realidad, hay múltiples razones para que suceda. En 1997, una mujer llamada Bari Nessel engañaría a la gente diciendo que los estaba contratando para un trabajo.

Ella también recolectó su información personal junto con la información de sus cuentas bancarias. Al hacerlo, pudo usar maliciosamente las tarjetas de crédito de muchas personas.

En 2017, una compañía de informes de crédito fue pirateada y robaron la información de la tarjetas de crédito de los usuarios, números de seguro social y muchos más.

Entonces, ¿cómo sucedieron estos ataques? Bueno, la mayoría de las personas confían en muchos terceros para manejar su información, y esto da lugar a aún más piratas informáticos.

Capítulo 3: Blockchain e Identidad Descentralizada

¿Qué es la identidad descentralizada?

Bueno, la respuesta breve a esta pregunta sería que no habría una institución centralizada que emitiera o reclamara ningún tipo de identidad. Tu identidad sería únicamente tuya para reclamarla. Además, el nivel adicional de seguridad que viene con las descentralizadas realmente te sorprenderá.

De todos modos, ningún tercero o cualquier otro institución puede usar tu identidad digital de forma indebida. Entonces, necesitarías mantenerla.

Blockchain de Identidad Digital: ¿Cómo Puede Ayudar Blockchain?

Blockchain puede ser una gran solución para la identidad descentralizada. En realidad, blockchain para empresas puede potenciar fácilmente el marco de la identidad descentralizada. No solo ofrece una infraestructura prefabricada, sino que también le ofrece seguridad.

Entonces, si la empresa comienza a usarla, definitivamente resolverá el problema que viene con el uso indebido de información por parte de compañías externas.

Entonces, veamos cómo blockchain realmente puede ayudar en este sector.

-

Crear DIDs (Identidades Digitales)

Creo que ya sabes que las direcciones de blockchain son extremadamente únicas. Y puedes usar estas direcciones para hacer DIDs. Además, todas están protegidas criptográficamente, y el propietario las genera por si mismo.

-

Registro para todas las DIDs

Otra gran utilidad de la plataforma blockchain de identidad digital sería usarla como un registro de DIDs. Básicamente, puede almacenar toda la información de las IDs en el almacenamiento del registro inmutable. De esta manera, nadie puede acceder a tu identificación en cualquier momento e incluso robar la información.

-

Notarización de Credenciales

Es similar a poner sellos en tu identificación. Aquí, la plataforma puede ofrecer poner una dirección hash a esa información en la plataforma blockchain de identidad digital. Sin embargo, no significa que solo almacenará las credenciales en el registro.

Significaría que actuaría como una marca de tiempo y, además, ofrecería un sello electrónico. Por ejemplo, supongamos que una universidad proporcionaría el hash para un diploma en la plataforma después de que los estudiantes se gradúen. Ayudará al estudiante a saber cuándo se emitió el diploma junto con la prueba de sus certificados.

Por lo tanto, cuando use el certificado para un trabajo u otro propósito, puede demostrar que este es el certificado que tenía la función hash de la universidad.

En realidad, puede ser una excelente manera de cambiar la forma en que las personas manejan la certificación de cualquier universidad respetada. Además, elimina los problemas de falsificación de certificados que enfrentan muchas compañías al contratar a un nuevo empleado.

-

Consentimiento y Derechos de Acceso

También puedes usar la plataforma blockchain de identidad digital para controlar quién puede acceder a tus credenciales y quién no. Por ejemplo, es posible que desees compartir parte de tu información en varias plataformas, pero tal vez por un cierto tiempo.

También puedes dar acceso a las empresas con las que deseas trabajar para verificar si tienes las credenciales notariadas o no. De todos modos, puedes hacerlo en forma de transacción con una fecha de vencimiento. Entonces, cuando caduque, volvería a ser como era.

Por otro lado, la empresa a la que otorgas acceso tendría que eliminar la información y demostrar en la plataforma que lo hizo.

-

Uso de Características de Contrato Inteligente

Hay un gran uso de contratos inteligentes. Además, necesitarás tu identidad cada vez para contratos oficiales de cualquier tipo. Por ejemplo, en seguros, atención médica o cualquier forma de servicios. Por lo tanto, puedes usar tu identidad como prueba en los contratos inteligentes que activan un sistema de pago en el camino.

¿Cómo Funciona la Identidad Descentralizada?

Bueno, ya sabes cómo puedes usar la identidad descentralizada usando blockchain, pero ¿cómo funciona realmente el sistema? En realidad, hay muchas promesas que cumplir y para asegurarse de que el usuario obtenga lo que se anuncia.

Pero, ¿puede la plataforma realmente hacer eso? Por lo general, el sistema tendría varias capas donde cada una desempeñará su papel en el mantenimiento de la DID. Veamos cuáles son estas.

-

Identificadores Descentralizados W3C

Con esto, los usuarios pueden crear sus propias identidades descentralizadas y controlarlas sin restricciones centrales o de terceros. Aquí, estas DIDs estarían vinculadas a sus metadatos de Infraestructura de Clave Pública Descentralizada.

Por lo general, los documentos JSON con información de autenticación, materiales de clave pública y puntos finales de servicio forman los metadatos.

-

Sistemas Descentralizados

En realidad, cada identidad descentralizada estaría enraizada en la plataforma blockchain de identidad digital. Además, la plataforma ofrecería el mecanismo y las características necesarias para DPKI. En muchos casos, una DID particular podría soportar múltiples tipos de plataformas.

Le dará a los usuarios un poco más de flexibilidad si desean cambiar a otra forma de sistema de registro.

-

Agentes de Usuario

Principalmente, estas son aplicaciones que te ayudarían a usar la identidad. Los agentes de usuario se asegurarán de que puedas crear y administrar el control de una manera fácil de usar. Además, también te ayudaría a validar o firmar cualquier reclamo relacionado con DIDs.

En realidad, esta aplicación también puede ofrecer una función de billetera que te ayudaría a pagar en las plataformas de blockchain de identidad digital.

-

Solucionador Universal

Es principalmente un servidor que usaría un conjunto de controladores DID para ofrecer una función de resolución y búsqueda en los sistemas de blockchain de identidad digital. Además, devolvería el objeto de documento DID que está conectado directamente al DPKI.

-

Centros de Identidad

Esto es solo una especulación, pero también debería ofrecer centros de identidad hechos de instancias y almacenamiento en la nube. Básicamente, estos actuarían como almacenamiento para dispositivos inteligentes como PC, teléfonos móviles y altavoces inteligentes.

Un Escenario de Muestra

Veamos un ejemplo que te ayudará a ver cómo esta nueva forma de identidad puede funcionar en la vida real. Imagina que te acabas de graduar de cualquier universidad. Con la ayuda de la identidad descentralizada, puedes solicitar una copia digital de tu certificado de la universidad.

En realidad, la universidad emitiría esta copia digital con tu DID. Ahora, usando eso, puedes presentarlo a cualquier persona, por ejemplo, a un empleador. Luego, el empleador puede verificar si la copia digital es real o no utilizando el tiempo de la emisión y el estado de la misma.

Entonces, básicamente, hay algunos pasos para que funcione.

Paso-1: la Universidad firma la copia digital del certificado y utiliza el Agente de usuario para conectarlo con la identidad respectiva del estudiante.

Paso-2: El Agente de usuario almacenará los datos en la bóveda de datos personales del estudiante. Además, el estudiante puede acceder a la información, centros de identidad y el solucionador universal utilizando también el Agente.

Paso-3: En el caso de que el estudiante deba presentar el certificado, puede presentarlo a otras partes a través del Agente.

Paso-4: Otras partes pueden verificar la credibilidad del certificado desde la plataforma misma.

Capítulo 4: ¿Qué Es la Identidad Auto-Soberana (SSI)?

Bueno, explicarlo es un poco complicado. En realidad, significaría que un individuo tendría la propiedad exclusiva de su versión digital y analógica de identidades. Por otro lado, las organizaciones también pueden tener este privilegio.

Por lo tanto, si un usuario tiene una identidad auto-soberana, puede controlar quién puede acceder a su información, mantener sus identidades, usarla para verificar su identidad en línea y mucho más.

Debido a la naturaleza de esta identidad, la mejor tecnología para ella sería blockchain. En realidad, blockchain está descentralizada, y eso indica que no hay un tercero en la mezcla.

Sin embargo, para que este sistema sea completamente funcional y exitoso, necesita tener algunos principios. Por lo tanto, el uso de los principios de las plataformas de identidad auto-soberana impulsadas por blockchain puede funcionar lado a lado con la ley GDPR.

¿Cuáles Son los Principios Rectores de la Identidad Auto-Soberana?

Hay algunos principios rectores únicos cuando se trata de la identidad auto-soberana de uno mismo. Básicamente, hay diez principios de SSI que cada plataforma debe ofrecer sin importar qué. Veamos cuáles son:

Existencia

Todos los usuarios necesitan tener una existencia independiente en la plataforma. Básicamente, esto vino del concepto de “yo”. Aquí, implica que todos los usuarios de la plataforma deben tener una existencia independiente incluso en forma digital.

Control

Aquí, los usuarios necesitarían un control total de sus identidades. Sin embargo, también tiene un significado diferente. En realidad, hay muchos escenarios en los que la propiedad completa de la identidad soberana no es posible en absoluto. Pero en esos casos, el usuario puede limitar cómo las otras partes manejarían su identidad.

Acceso

Una identidad auto-soberana debe ofrecer acceso completo a su usuario. Por lo tanto, cualquier usuario debe acceder a sus datos y a cualquier otro tipo de reclamo sin depender de ningún intermediario. Pero, de ninguna manera, pueden modificar todos los datos, ya que los datos ya tendrían una verificación firmada que no se puede alterar.

Transparencia

Todos los sistemas o algoritmos que manejan las identidades deben ser transparentes. Sin un sistema abierto, el usuario no puede monitorear si la plataforma de identidad auto-soberana está administrando sus identidades correctamente.

Persistencia

Para una plataforma de identidad auto-soberana, todas las identidades deben ser duraderas. Significa que incluso si el sistema pasó por una actualización del sistema, el usuario podría mantener todos sus datos anteriores tal como estaban.

Portabilidad

Todos los usuarios pueden transportar la identidad cuando la necesita. En realidad, esta característica garantizaría que puedan exportar sus identidades y usarlas en ciertos escenarios.

Interoperabilidad

En realidad, la identidad soberana de uno mismo debería ser aceptable en cualquier parte del mundo. Por lo tanto, sin una interoperabilidad adecuada, las identidades perderían flexibilidad.

Consentimiento

Si por alguna razón, un tercero necesita acceder a la identidad, entonces el usuario deberá tener el consentimiento total. Sin permiso, ninguna parte puede acceder a sus identidades de ninguna manera.

Minimización

No hay necesidad de sobreexponer la identidad de nadie. Tal vez alguien quería saber sobre la edad de un usuario. Entonces, en ese caso, el sistema solo debe revelar la edad y no la fecha exacta de nacimiento.

Protección

Pase lo que pase, cada usuario debe tener derechos completos sobre su identidad soberana. Entonces, la plataforma necesita mantenerla sin importar qué.

Capítulo 5: Casos de Uso de Identidades Digitales Descentralizadas

Banca

Bueno, la banca es el primer caso de uso de identidad digital descentralizada que puedes encontrar. En realidad, el sector bancario se ocupa de muchos problemas basados en la identidad, como identificaciones falsas, robos de identidad, protocolos KYC repetitivos y muchos más.

Por otro lado, si comienzan a utilizar la identidad digital descentralizada, casi todos sus problemas obtienen una solución fácil. Por lo tanto, cuando desees abrir una cuenta, no tendrás que lidiar con muchos problemas. En cambio, solo puedes otorgarle al banco acceso a tu identidad, y ellos pueden verificar todas tus credenciales a partir de eso.

Comercio Electrónico

En el comercio electrónico, debes tener una identificación adecuada para evitar fraudes. En realidad, la sección de comercio electrónico se ocupa de muchos problemas de venta de productos fraudulentos. Muchos usuarios pagan dinero para comprar productos auténticos. Pero en cambio, obtienen uno falso o completamente diferentes de lo que se anuncia.

Esto sucede debido a la falta de protocolos adecuados al registrarse en ese comercio electrónico. Por lo tanto, la base de identificación descentralizada puede garantizar la verificación adecuada necesaria para salvaguardar este sector.

Juegos

La industria del juego es enorme. Pero creo que ya lo sabes. De todos modos, esta industria trata con muchas identidades de los jugadores. Sin embargo, en muchos casos, la industria no ofrece seguridad a los jugadores.

Además, muchas aplicaciones tienen funciones de compra en la aplicación, que necesitan seguridad porque solicita números de tarjeta de crédito. Por lo tanto, la identidad digital descentralizada puede configurarla utilizando regulaciones de la base de identidad descentralizada.

Gobierno

El gobierno es un sector enorme para las empresas de fundaciones de identidad descentralizadas. En realidad, el gobierno emite muchos documentos de identificación oficiales para los ciudadanos. Sin embargo, el proceso de manejo necesita mucho trabajo para ponerse al día.

El proceso de emisión es lento y está lleno de errores. Además, los ciudadanos tienen muy poco acceso de propiedad a su propia identidad. Por lo tanto, los servicios gubernamentales pueden beneficiarse enormemente de la identidad digital descentralizada para reducir el papeleo, la corrupción y ofrecer seguridad.

Atención Médica

La industria de la salud se beneficiará enormemente de la identidad digital descentralizada. En realidad, casi todas las instituciones de salud no tienen seguridad para la información del paciente. Como resultado, muchos la usan para su investigación privada u obtienen acceso a información confidencial sin consentimiento.

Por otro lado, la base de identidad descentralizada puede ayudar a la atención médica a salvaguardar todos los datos relacionados con la salud. Además, los pacientes también obtendrían el control total y la privacidad que merecen.

Seguros

Demasiado papeleo y el reclamo de seguros falsos es con lo que la compañía de seguros necesita luchar. En realidad, el proceso de presentar una póliza de seguro es mucho trabajo tanto para el asegurador como para el cliente asegurado.

Además, en muchos casos, las personas intentan ser fraudulentas para reclamos de seguros. Además, el proceso de verificación de todas las credenciales también requiere mucho tiempo. Pero con la ayuda de una base de identidad descentralizada, se resolvería cada problema.

Préstamos

Debes tener la identificación adecuada junto con las credenciales adecuadas para obtener un préstamo de cualquier empresa. Si no cumples con los requisitos, simplemente no obtendrás el préstamo. Sin embargo, para obtener un préstamo, muchas personas muestran credenciales falsas. Y debido a eso, la compañía pierde el dinero ya que no puede hacer que el usuario pague la deuda.

Sin embargo, con la ayuda de una base de identidad descentralizada, pueden evitarlo e incluso ofrecer préstamos instantáneos al candidato adecuado.

Medios de Comunicación

Los medios apestan a contenidos falsos hoy en día. En muchos casos, se ven muchas cuentas fraudulentas que nublan el espacio de los medios. Sin embargo, con una identidad digital descentralizada, los artistas legítimos recibirán el pago que se merecen.

Por otro lado, cualquier tipo de contenido falso o cuentas fraudulentas no podrán nublar la industria de los medios nunca más. Además, nadie puede ganar dinero con contenidos copiados de otros artistas también. Por lo tanto, el sistema sería más justo.

Pagos

Tratar con dinero siempre conlleva un riesgo de lo desconocido. En el caso de las empresas, deben verificar si la otra parte es quien dicen ser. Sin embargo, el proceso de verificación típico no es útil en absoluto.

Por lo tanto, estas empresas pueden obtener ayuda de la base de identidad descentralizada. Con el uso del proceso de identificación y verificación adecuado, es bastante sencillo trabajar con el cliente adecuado. Además, enviar pagos a las personas adecuadas también sería mucho más fácil.

Viajes

El nuevo modelo de identidad también puede ayudar a las industrias de viajes. Básicamente, esto trataría con el problema de puntos de recompensa robados junto con reservas fraudulentas. Si la industria de viajes comienza a usar esta nueva forma de identificación, también puede simplificar el sistema de procesamiento de pasajeros.

Puedes llevar tu identidad, y ellos pueden igualarla en el acto. Reduciría el tiempo de procesamiento y aumentaría la eficiencia.

Capítulo 6: Plataformas Empresariales Adecuadas Para la Identidad Descentralizada

Hay algunas plataformas de blockchain empresarial en el mercado que son adecuadas para la plataforma de gestión de identidad descentralizada. En realidad, estas plataformas empresariales ofrecen lo mejor de los mejores servicios para cualquier problema de identidad. Entonces, veamos cuáles son:

Corda R3

R3 viene con dos versiones de Corda: una para empresas y una versión normal. Básicamente, la empresa Corda sería más adecuada para tu sistema de gestión de identidad descentralizada. Aunque Corda Enterprise es una versión comercial, todavía es totalmente compatible con Corda.

En realidad, Corda ofrece un mayor nivel de calidad e infraestructura robusta para cualquier tipo de plataforma. Como también es una plataforma autorizada, sería una opción perfecta para tu sistema de gestión de identidad descentralizada.

Aunque muchos de ustedes piensen que Corda es adecuado para el sector financiero, también puede ofrecer un modelo de blockchain muy diferente para otros sectores.

Veamos qué tiene reservado la plataforma Corda para ti:

- La aplicación firewall de blockchain de Corda protegerá toda tu información confidencial de cualquier influencia externa.

- También viene con características de alta disponibilidad y gobernancia para ayudarte.

- Si ocurre algún desastre, recibirás informes en tiempo real y tendrás opciones para solucionarlo rápidamente.

Hyperledger

Hyperledger es un proyecto de blockchain empresarial que tiene múltiples proyectos bajo sus alas. Comenzó el viaje en 2016 y ahora es uno de los nombres populares en el nicho de blockchain. En realidad, Hyperledger ofrece algunos proyectos que son más adecuados para la gestión de la identidad descentralizada.

Por ejemplo, su Hyperledger Indy es un registro distribuido que solo funciona con identidad digital. Además, con este, obtendrás componentes, bibliotecas y herramientas para desarrollar tu sistema de gestión de identidad descentralizada.

Aparte de esto, también puedes usar tu identidad en otras plataformas.

Recientemente, Hyperledger también descubrió otro proyecto llamado Aries. Aunque está en la fase de incubación, aún actuaría como un juego de herramientas. Esto es similar a desarrollar tu propia plataforma con un conjunto de características en el módulo.

Básicamente, ofrecen:

- Plataformas blockchain autorizadas y kits de herramientas de código abierto.

- Alto nivel de rendimiento con escalabilidad adicional.

- Solo hay que saber la disponibilidad de datos base.

- Lenguaje de consulta para buscar en el registro.

- Estructura modular plug and play (enchufar y usar).

- Mediciones de seguridad más altas para información sensible.

Ethereum

Ethereum ha existido durante bastante tiempo. Vitalik Buterin fundó la plataforma para uso de nivel empresarial. Sin embargo, la blockchain empresarial no tiene permiso. Y eso podría ser un problema para el sistema de gestión de identidad descentralizada porque cada usuario necesita tener privacidad.

Por otro lado, para ofrecer privacidad a las empresas, Ethereum ofrece una versión privada de su plataforma a través de Enterprise Ethereum Alliance. Entonces, utilizando esa versión, definitivamente puedes desarrollar un sistema de gestión de identidad descentralizada de prueba completa.

Ahora veamos qué características obtendrás de esta plataforma:

- Ofrecen una plataforma de código abierto.

- Obtendrás un soporte autorizado de EEA para cualquier tipo de proyecto basado en Ethereum. Ayudará a finalizar las pautas y estándares.

- EEA proporciona apoyo gubernamental para proyectos en virtud de ellos. Por lo tanto, si otra organización desarrolló las características que necesitas, EEA también te ayudará a obtenerlas.

- También viene con actualizaciones constantes de la versión pública.

- También ofrecen una variedad de estándares para facilitarte el desarrollo de cualquier tipo de plataforma.

Capítulo 7: Proyectos Populares que Trabajan en Identidad Digital

Hay múltiples soluciones de identidad digital de la vida real en la actualidad. Ahora, verás qué compañías de identidad digital están trabajando en este nuevo esquema de modelo de identidad.

Sovrin

Sovrin es uno de los proyectos populares que ofrece una identidad auto-soberana para los usuarios. En realidad, es una organización sin fines de lucro que solo trabaja con soluciones de identidad digital descentralizadas. Con esto, finalmente puedes obtener control personal, confianza e identidades digitales fáciles de usar.

Ofrecen un nuevo estándar para las identidades digitales. En realidad, incluso puedes obtener una copia digital de tu licencia de conducir o identificaciones personales.

Básicamente, es un metasistema que permite a las organizaciones y a las personas la libertad de usar cualquier aplicación sin preocuparse por sus identidades. Además, Sovrin también tiene opciones de credenciales verificables.

Civic

En realidad, Civic es un proceso de verificación de identidad personal que utiliza la tecnología blockchain para ofrecer identidades digitales. De todos modos, si usas la plataforma, puedes crear tu propia identidad virtual junto con el almacenamiento de información adicional también.

Sin embargo, deberás verificar todas tus credenciales antes de poder almacenar las soluciones de identidad digital. En la actualidad, obtendrás cuatro tipos de soluciones para hacer crecer tu negocio en estas compañías de identidad digital.

- La plataforma de identificación segura permitiría a sus usuarios acceder a su sitio web a través de una identidad segura.

- KYC reutilizable proporciona satisfacción en cualquier tipo de requisitos de KYC.

- El comercio minorista automatizado puede brindarte acceso a máquinas expendedoras inteligentes.

- Todo tipo de inversión, asesoría y relaciones comerciales obtendrían códigos de identificación individuales.

- También ofrece inicio de sesión sin contraseña.

uPort

Con uPort, puedes experimentar la total libertad de control sobre tu identidad. Está construido en Ethereum, y todos los usuarios pueden crear sus propias soluciones de identidad digital en él. Además, también pueden solicitar y enviar credenciales, administrar sus propios datos y claves, firmar transacciones y mucho más.

Lo que obtendrás:

- Credenciales: Básicamente, está construyendo un ecosistema de credenciales de identidad. Con su aplicación, puedes solicitar credenciales de otros usuarios, pero depende de ellos si la compartirán o no.

- Protocolos: con este tipo de compañías de identidad digital, obtendrás acceso a muchos protocolos y opciones de mensajería desde la aplicación.

- Herramientas: tienen una estructura modular con la herramienta del desarrollador, por lo que es muy fácil de usar.

Bloom

Bloom ofrece un enfoque diferente a las soluciones de identidad digital. En realidad, BloomID es la identidad segura que necesitas para trabajar en tu negocio. En realidad, obtendrás muchas funciones que vienen con BloomID. Estas son:

- Puedes proteger tu información personal con blockchain y demostrar su credibilidad sin sobreexponer tu información.

- Además, puede elegir qué incluir en tu identidad y cómo la usarás.

- Mientras construyes tu identidad descentralizada utilizando estas compañías de identidad digital, puedes ganar estrellas que aumentarían tu reputación.

- Con su ayuda, puedes verificar tu identidad en cualquier parte del mundo.

Otros Proyectos Para Revisar

KYC Chain

KYC Chain es una de las compañías de identidad digital que usa blockchain para impulsar su plataforma. Principalmente su objetivo es ofrecer documentos verificables, datos o reclamos de identidad que son necesarios para cualquier procesamiento KYC.

Por otro lado, para la privacidad de los datos, ofrecen a los usuarios la propiedad exclusiva de sus claves privadas. Por lo tanto, puedes decidir quién puede ver tus datos y quién no.

SelfKey

SelfKey ofrece soluciones de identidad digital auto-soberana, que te permitirán crear, poseer y controlar el acceso a tu identidad. Además, la plataforma necesitaría una CLAVE para funcionar. Es un token de utilidad que necesitarás para acceder al sistema.

La mejor parte de esta plataforma es que puede ayudarte a verificar tu identidad y notarizar cualquier documento de identificación en línea. Además, también puedes obtener la ciudadanía en función de tu inversión y otros factores.

Nuggets

Nuggets es una de las compañías de identidad digital que ofrece identidades biométricas junto con pagos. Cuando comienzas a usar su aplicación, puedes acceder a verificaciones de identidad, pagos e inicios de sesión utilizando una única fuente biométrica.

Según ellos, ni siquiera tienen acceso a tus datos personales. Por lo tanto, puedes elegir compartirlo con cualquier usuario respetado si lo deseas. Se podría considerar esta plataforma como una solución de identidad digital que es principalmente para pagos.

Jolocom

Jolocom es otra compañía de identidad digital que ofrece identidades auto-soberanas a individuos y organizaciones. Aparentemente, sus IDs son interoperables, lo que significa que también puedes usar tu identidad en cualquier otra plataforma.

De todos modos, tú tienes el control exclusivo de tus datos personales encriptados y de cómo los usarás. Por lo tanto, no hay opción para ninguna intervención de terceros.

Capítulo 8: Pensamientos Finales: Una Visión del Futuro

Es posible que experimentes todos los días que el mundo está pasando por una transformación digital masiva. Y ahora, el mundo físico y digital se están fusionando en una sola realidad. Por lo tanto, es evidente que el mundo necesita una nueva forma de mantener todas las identidades digitales.

Específicamente, el modelo debe tener seguridad y privacidad en todos los aspectos. Es por eso que la identidad digital descentralizada es la solución perfecta para esto. En realidad, no solo ofrece un control total de tus derechos de identidad individual, sino que también facilita su administración.

Entonces, en el futuro, es mejor asumir que veremos más sobre identidades descentralizadas.